Ich habe mich am Wochenende noch etwas mehr mit der gestern vorgestellten Methode von Slitaz beschäftigt, mit Hilfe von Tazlito die Distribution zu einem neuen Flavor zusammenzustellen.

Im Prinzip lässt sich mit Tazlito eine eigene Distribution für Spiele, eine Multimediaedition wie bei Ubuntustudio und vielleicht auch etwas ähnliches wie Tails für anonymes Surfen erstellen.

Ich habe mich mal an letzterem versucht und ein neues ISO mit Firefox, Tor und Privoxy zusammengestellt und alles so konfiguriert, dass man mit Firefox anonym im Netz surfen kann. Gleich vorneweg: Tor ist experimentelle Software und genauso experimentell ist mein Setup mit Slitaz. Es gibt diverse Fallstricke und durch unbedachte Aktionen ist die Anonymität mit Tor auch schnell wieder futsch. Seht es also mehr als Idee um Tor kennenzulernen oder um mehr über sicheres Surfen zu erfahren und nicht als Ultima Ratio. Ok, genug gewarnt, los gehts. 😉

Ich habe mich entschieden Slitaz 3.0 (stable) mit der Live-CD zu starten und es dann aus der Liveumgebung heraus sofort mit TazUSB auf einen USB Stick zu schreiben. Der Stick sollte vorher mit ext3 formatiert worden sein.

Ich hatte zuerst versucht alles live zu konfigurieren und mit Tazlito und dem Kommando "writeiso" auf den Stick zu schreiben, was aber beim Booten eine Kernelpanic ausgelöst hat. Möglicherweise liegt es an Tazlito oder TazUSB, möglicherweise aber auch am USB-Stick. Auf jeden Fall funktionierte es besser, wenn man direkt vom USB-Stick aus beginnt zu arbeiten.

Installation

tazpkg recharge

tazpkg get-install firefox

tazpkg get-install tor

tazpkg get-install privoxy

tazpkg clean-cache

Zuerst sollte die Paketliste aktualisiert werden und die drei notwendigen Anwendungen Firefox (Browser), Tor (Zugang zum anonymen Netzwerk) und Privoxy (Proxy) installiert werden. Mit clean-cache werden die heruntergeladenen Pakete gelöscht und so Speicherplatz gespart.

Ich habe Slitaz Firefox 3.5.7 Version benutzt. Das Ganze lässt sich aber auch mit der aktuellen Firefox-5-Version umsetzen. Navigiert zu mozilla.com, ladet das generische Tar.bz2-Paket herunter, entpackt es mit tar xvjf firefox-version.tar.bz2 und startet Firefox aus dem Firefox-Ordner mit ./firefox.

Konfiguration

- Editiert die Datei /etc/privoxy/config und fügt den lokalen Port hinzu, durch den Firefox später mit Hilfe von privoxy Daten durch das Tor-Netzwerk schleusen kann.

forward-socks4a / 127.0.0.1:9050 .

Ich wurde darauf hingewiesen, dass der Punkt am Ende der Zeile unbedingt notwendig ist, so dass die Konfiguration von privoxy gelesen werden kann.

- Privoxy starten mit

/etc/init.d/privoxy start - Tor starten mit

tor& - Ruft Firefox auf und installiert folgende Addons:

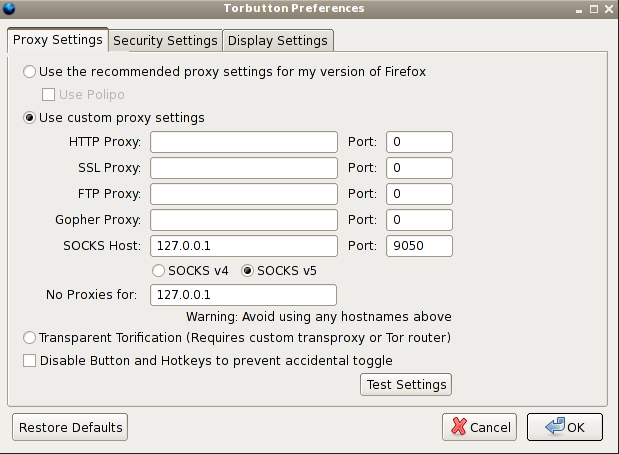

- Passt die Einstellungen von Torbutton wie auf dem folgenden Screenshot zu sehen an

- Ändert eure Startseite zu https://www.startpage.com und installiert am besten gleich das dazugehörige Suchplugin für Firefox mit.

- Startet Firefox neu.

- Wenn alles richtig eingestellt wurde, sollte die Seite http://check.torproject.org eine positive Rückmeldung geben.

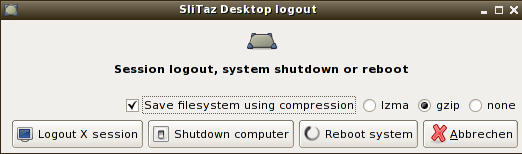

Das war es auch schon. Meldet man sich von seinem System ab oder startet alles neu, hat man mit Slitaz die Möglichkeit alle Veränderungen auf den USB-Stick zu schreiben. Markiert alles wie auf dem Screenshot und euer Firefox-Tor-Setup sollte für das nächste Mal gespeichert werden.

Die Idee ließe sich noch ausbauen, indem man anfängt diverse Anwendungen ebenfalls für Tor zu konfigurieren. Ich denke als Beispiel zum weiteren Ausprobieren reicht das erst einmal.

Zum Setup bleibt nur zu sagen, dass Startpage.com einen sicheren Zugriff auf die Suchmaschine bietet und keine Cookies gespeichert werden. Dazu gibt es die Suchergebnisse von Google. No-Script und Adblock-Plus sind für mich absolute Must-Have-Addons für Firefox.

Die Möglichkeiten sein eigenes Slitaz Flavor zu erstellen sind beinahe grenzenlos. Viel Spass dabei.